Table of Contents

Non c'è amministratore di sistema Windows che non abbia sviluppato un rapporto di amore-odio con il sistema di controllo di accessi di Windows. Tale sistema è noto anche come ACL, acronimo per Access Control List, nome estremamente generico che può essere attribuito a qualsiasi strumento di controllo accessi di qualsiasi sistema, sia esso interno o esterno alla galassia Windows; per questo motivo, se l'obiettivo è quello di restringere il campo alle autorizzazioni di utenti e gruppi configurabili sui sistemi Windows e Windows Server, è più corretto parlare di Shared Permissions (permessi di condivisione) e di NTFS Permissions (permessi NTFS, ovvero permessi configurabili sul New Technology File System, il file system dei sistemi operativi basati sul kernel Windows da NT in poi). Per chi non avesse familiarità con questi termini, è opportuno chiarire fin da subito che stiamo parlando dei cosiddetti "permessi di lettura e scrittura" a tutti gli strumenti, periferiche e dispositivi di archiviazione e non presenti all'interno della rete aziendale: cartelle di rete, server, NAS, dispositivi ottici, magnetici o a stato solido, e così via.

Comprendere le dinamiche e il funzionamento del meccanismo alla base dei permessi di accesso del proprio sistema operativo e, per esteso, della propria infrastruttura, è al giorno d'oggi una esigenza vitale in termini di sicurezza informatica, specialmente nelle aziende: chiunque voglia avere il controllo del proprio network o della rete che è chiamato ad amministrare - sia esso il titolare, l'amministratore di sistema, il responsabile privacy, il DPO, il CTO o qualsiasi altra funzione con questo tipo di necessità - deve necessariamente prendere confidenza con questi aspetti. Sfortunatamente, non si tratta di concetti semplici con cui familiarizzare, specialmente se non si possiede una mentalità analitica e/o se non si ha esperienza con attività in qualche modo affini ai sistemi di controllo informatici.

Nella prima parte di questo articolo faremo del nostro meglio per sintetizzare, senza eccessive pretese di esaustività, i concetti alla base del funzionamento delle ACL di Windows: nella seconda parte, invece, introdurremo un elenco di software che possono essere utilizzati con grande efficacia anche utenti meno smaliziati per tenere sotto controllo i permessi di lettura e di scrittura presenti nel proprio sistema e/o nella propria rete. Precisiamo subito che si tratterà ovviamente di un controllo di visualizzazione, che dia la possibilità di osservare - ma non di modificare - i permessi attualmente presenti nell'infrastruttura, da fornire a titolari e operatori che non hanno l'esperienza, le capacità o le autorizzazioni per operare dei cambiamenti allo status quo. Avremo cura di presentare un elenco di strumenti più complessi, con funzionalità di modifica dei permessi esistenti, in un altro articolo di prossima pubblicazione.

Un buon punto da cui partire per comprendere il funzionamento dell'ACL di Windows è chiarire la differenza, spesso colpevolmente ignorata anche da alcuni amministratori di sistema, tra permessi di condivisione (Shared Permissions) e permessi di accesso (NTFS Permissions). Si tratta di due funzionalità di Windows che funzionano in modo molto diverso, ma che svolgono una funzione sostanzialmente analoga: prevenire accessi non autorizzati ai file e alle cartelle. Nei prossimi due paragrafi spiegheremo brevemente in cosa consistono le due cose.

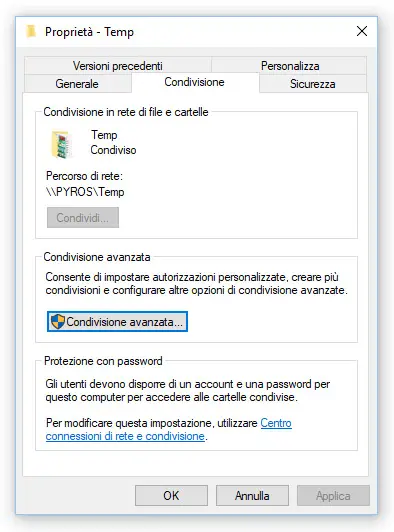

Le autorizzazioni di condivisione gestiscono l'accesso alle cartelle condivise su una rete: di conseguenza, non si applicano agli utenti che accedono localmente. Le autorizzazioni di condivisione si applicano a tutti i file e le cartelle all'interno della condivisione; non è quindi possibile controllare in modo granulare l'accesso alle sottocartelle o agli oggetti su una condivisione.

Esistono tre tipi di autorizzazioni di condivisione: lettura, modifica e controllo completo.

- Lettura: gli utenti possono visualizzare i nomi di file e sottocartelle, leggere i dati nei file ed eseguire programmi.

- Modifica: gli utenti possono eseguire tutte le operazioni consentite dall'autorizzazione "Lettura", nonché aggiungere file e sottocartelle, modificare i dati nei file ed eliminare sottocartelle e file.

- Controllo completo: gli utenti possono eseguire tutte le operazioni consentite dalle autorizzazioni "Lettura" e "Modifica", e anche modificare le autorizzazioni di accesso NTFS (vedi sotto).

È possibile impostare ciascuno di essi su Consenti o Nega, così da dare all'amministratore la possibilità di consentire o impedire l'accesso in modo esplicito. È inoltre possibile modificare il nome con cui la cartella appare sulla rete (senza che questa impostazione alteri in alcun modo il nome "reale" della cartella per gli utenti locali), nonché specificare il numero di utenti a cui è consentito accedere alla cartella condivisa.

I permessi di condivisione sono gestiti nei sistemi Windows attraverso la tab Condivisione (Sharing) presente nella finestra delle proprietà di ciascun file o cartella, accessibile con tasto destro del mouse -> Proprietà.

NTFS Permissions

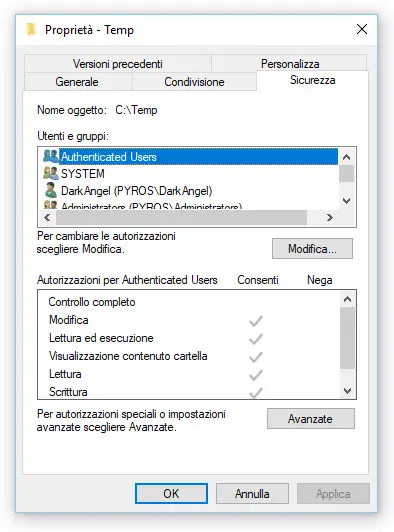

I permessi NTFS hanno lo scopo di gestire l'accesso ai dati memorizzati nei file system NTFS: mettono dunque in evidenza i file e le cartelle. Le autorizzazioni di accesso a livello NTFS interessano sia gli utenti locali che gli utenti di rete e sono basati sulle autorizzazioni concesse al singolo utente per all'accesso a Windows, indipendentemente da dove l'utente effettua la connessione.

Questo è l'elenco delle possibili autorizzazioni di accesso NTFS:

- Controllo completo: gli utenti possono aggiungere, modificare, spostare ed eliminare file e directory, nonché le relative proprietà associate. Inoltre, gli utenti possono modificare le impostazioni delle autorizzazioni per tutti i file e le sottodirectory.

- Modifica: gli utenti possono visualizzare e modificare i file e le proprietà dei file, inclusa l'aggiunta di file o l'eliminazione di file da una directory o le proprietà dei file da o verso un file.

- Lettura ed esecuzione: gli utenti possono eseguire file eseguibili, inclusi gli script.

- Visualizzazione contenuto cartella: gli utenti possono visualizzare il contenuto della cartella.

- Lettura: gli utenti possono visualizzare i file e le proprietà dei file e directory.

- Scrittura: gli utenti possono scrivere sui file e possono aggiungerne nella directory.

Come nel caso dei permessi di condivisione, ciascuna di queste autorizzazioni può essere impostata su Consenti o Nega, così da dare all'amministratore la possibilità di consentire o impedire l'accesso in modo esplicito.

I permessi NTFS sono gestiti nei sistemi Windows attraverso la tab Sicurezza (Security) presente nella finestra delle proprietà di ciascun file o cartella.

Condivisione e Sicurezza: le differenze

Ecco le principali differenze tra i permessi di condivisione e i permessi NTFS che è opportuno conoscere:

- I permessi di condivisione sono più semplici da applicare, gestire e utilizzare; al tempo stesso, però, le autorizzazioni NTFS consentono un controllo più granulare di una cartella condivisa e del suo contenuto.

- Quando i permessi di condivisione e i permessi NTFS vengono utilizzati contemporaneamente, l'autorizzazione più restrittiva vince sempre. Ad esempio, quando l'autorizzazione della cartella condivisa è impostata su "Everyone Read Allow" (accesso in lettura per tutti gli utenti) e l'autorizzazione NTFS è impostata su "Everyone Modify Allow" (accesso in modifica per tutti gli utenti) viene applicata la prima delle due, perché è la più restrittiva; pertanto, l'utente sarà autorizzato a leggere i file all'interno quella cartella, ma non a modificarli.

- Le autorizzazioni di condivisione non si applicano agli utenti che sono connessi al server localmente; viceversa, le autorizzazioni NTFS si applicano uniformemente a tutti gli utenti, indipendentemente da dove questi si connettono, garantendo quindi un controllo più preciso in ottica di sicurezza.

- Le autorizzazioni di condivisione possono essere utilizzate su FileSystem tipici di versioni di Windows più datate (e quindi ormai pressoché obsoleti) come FAT e FAT32, dove le autorizzazioni NTFS non sono invece disponibili. Questo punto può essere importante quando si ha (ancora) a che fare con macchine particolarmente vecchie.

- Le autorizzazioni di condivisione consentono di modificare il nome della cartella per gli utenti remoti e di limitare il numero di connessioni simultanee ad essa, due funzionalità che non sono previste per i permessi NTFS.

Ora che abbiamo elencato le caratteristiche e le differenze tra le due modalità di gestione degli accessi non autorizzati, il nostro consiglio - se l'obiettivo è quello di mettere la sicurezza al primo posto - è di utilizzare sempre e comunque i permessi NTFS, salvo quando non è materialmente possibile fare altrimenti.

Audit dei permessi in tempo reale

E' giunto il momento di introdurre alcuni software che consentono di effettuare una sorta di audit di tutti i permessi esistenti all'interno della rete: si tratta di strumenti particolarmente utili per titolari, responsabili sicurezza, DPO, amministratori junior e tutti quegli operatori che hanno la necessità (e il diritto/dovere) di controllare e/o verificare in tempo reale la situazione dei permessi e degli accessi, ma che al tempo stesso non dovrebbero procedere in modo autonomo alla definizione e implementazione degli stessi.

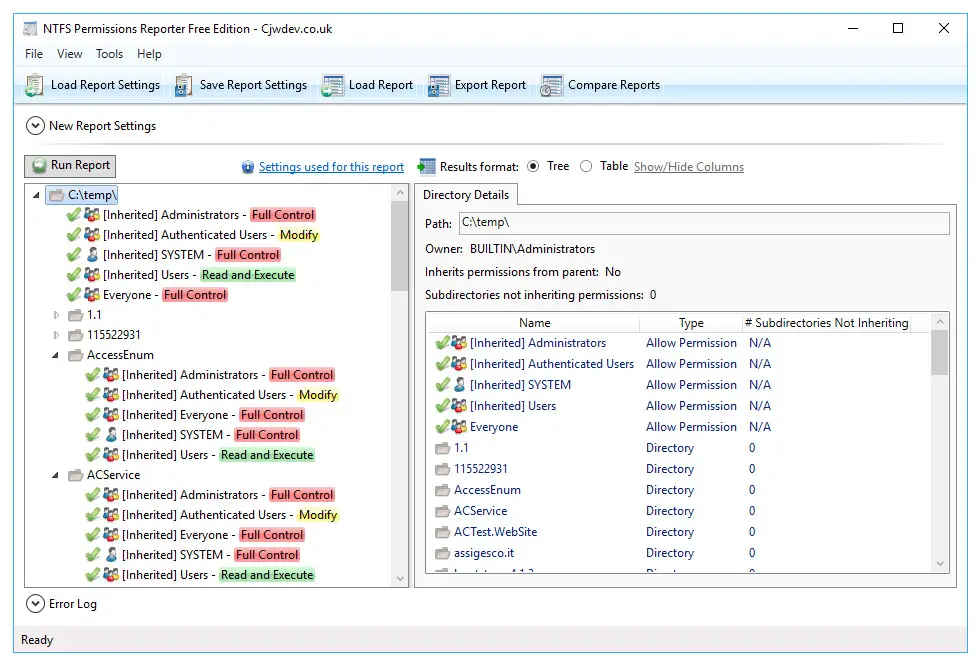

NTFS Permissions Reporter

Il primo software che andremo a presentare è NTFS Permissions Reporter FREE EDITION, sviluppato da CJWDEV. Si tratta di uno strumento estremamente completo, che offre la possibilità di visualizzare i permessi delle cartelle attraverso una GUI che ricorda molto da vicino un File Explorer semplificato: l'interfaccia utente è resa particolarmente user-friendly da un pratico sistema di coloring dei vari permessi (rosso per Full Control, verde per Read e così via), utile per comprendere "a colpo d'occhio" la situazione delle varie cartelle. E' inoltre possibile effettuare un export della situazione attuale dei permessi su un file di report in formato CVS, HTML, Excel o NTPR: questa "fotografia" può essere ricaricata in qualsiasi momento e/o essere confrontata con lo status quo, così da poter visualizzare immediatamente le differenze.

Il software richiede il Microsoft .NET Framework 4.0 Client Profile (installato in modalità nativa su tutte le versioni di Windows più recenti) e può essere installato su qualsiasi versione di Windows a partire da Windows XP (a 32 e 64 bit).

NTFS Permissions Reporter è scaricabile a questo indirizzo.

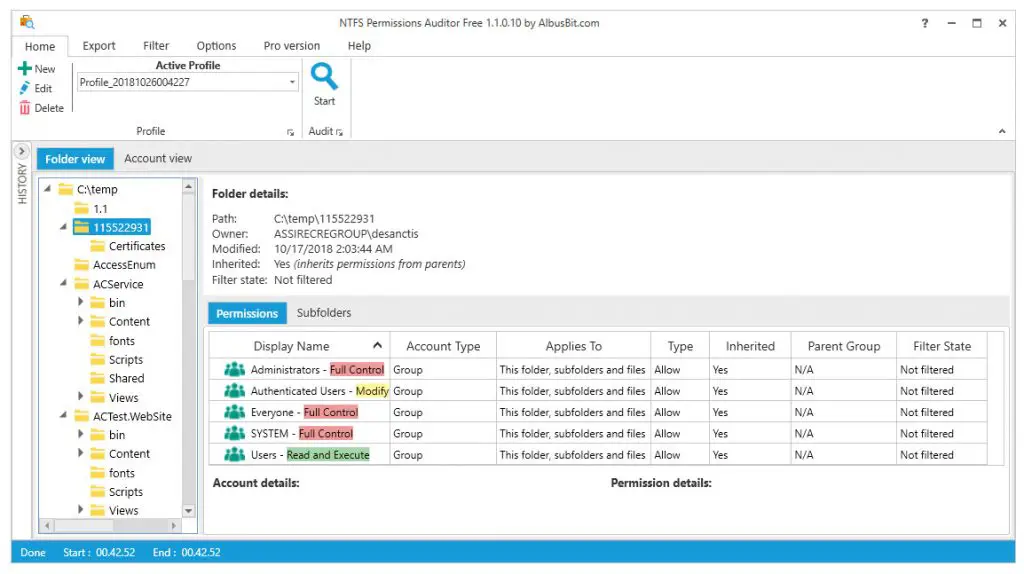

NTFS Permissions Auditor

Un altro strumento degno di nota è NTFS Permissions Auditor di AlbusBit, anch'esso disponibile in versione gratuita: il software presenta caratteristiche del tutto analoghe al precedente, potendo però vantare un'interfaccia decisamente più moderna, più formati di esportazione (tra cui il PDF) e un sistema di filtri più articolato. Di contro, la versione gratuita presenta alcune limitazioni, tra cui la possibilità di includere soltanto le prime 500 righe in qualsiasi export. Per rimuovere queste limitazioni è necessario acquistare la versione a pagamento, il cui costo varia da 149$ a 699$ a seconda del numero di amministratori e/o macchine da autorizzare.

NTFS Permissions Auditor è scaricabile a questo indirizzo.

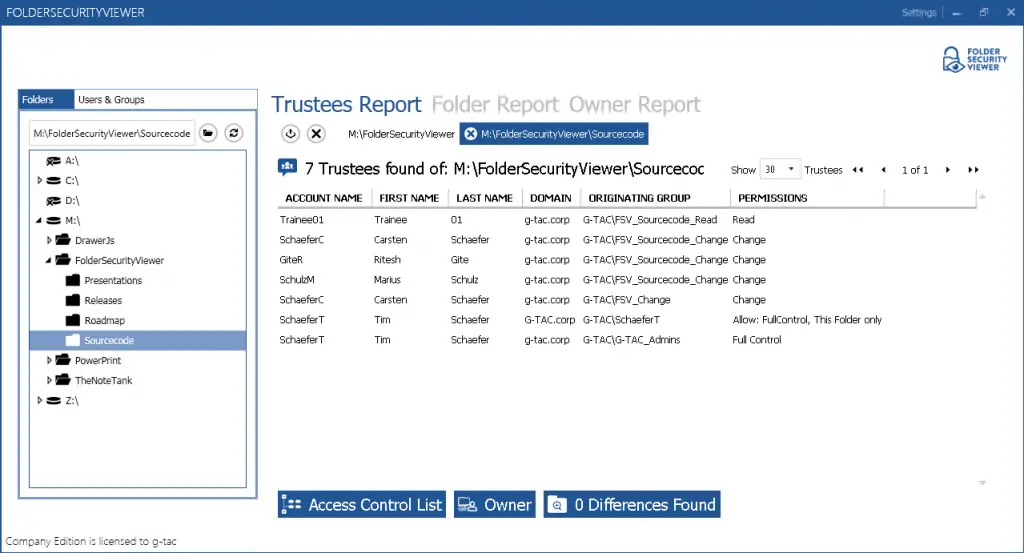

FolderSecurityViewer

Il terzo strumento che presentiamo in questa rassegna è FolderSecurityViewer di G-Tac Software, un software tedesco che propone una versione gratuita (pienamente utilizzabile, ma con alcune limitazioni) e una versione a pagamento che si aggira intorno ai 997€ (Company) o 1797€ (Enterprise). Anche questo applicativo presenta un'interfaccia semplice e intuitiva, senza però la pratica funzionalità visiva del coloring presente nei precedenti software: tale mancanza è probabilmente dovuta alla differenza di approccio: FolderSecurityViewer, a dispetto del nome, è infatti uno strumento che mette al centro l'esportazione del report, assicurandosi che l'attività di auditing debba essere registrata nel miglior modo possibile.

Sfortunatamente, l'export è una delle funzionalità che risultano maggiormente limitate nella versione gratuita, che consente unicamente l'esportazione in formato HTML.

FolderSecurityViewer è scaricabile a questo indirizzo.

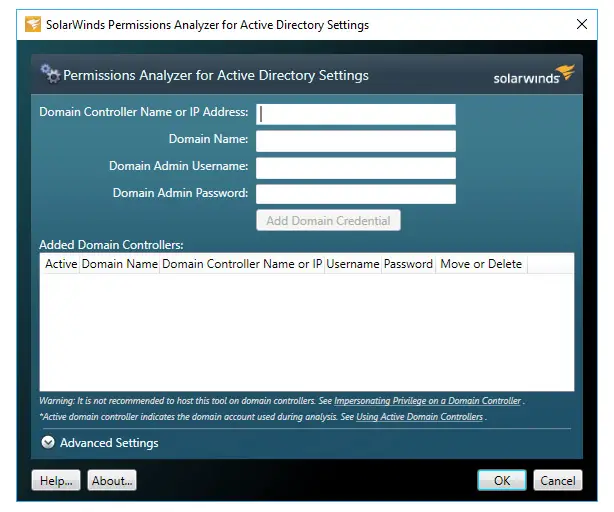

Permissions Analyzer

Un approccio piuttosto diverso è quello adottato da Permissions Analyzer, strumento gratuito offerto da SolarWinds: a differenza dei precedenti, questo software è pensato per lavorare all'interno di un dominio, del quale ha bisogno di raccogliere le informazioni salienti prima di far partire il processo di audit:

Una volta configurato, lo strumento svolge onestamente il suo lavoro, presentando l'elenco delle cartelle (e relativi permessi) con una GUI piuttosto chiara e un coloring piuttosto esplicativo. I problemi principali sono sostanzialmente due:

- Necessità di configurare il dominio all'avvio, con tanto di credenziali di un Domain Administrator: una limitazione che può essere irrilevante per gli amministratori di sistema ma che lo rende assolutamente inadeguato come strumento di audit da consegnare a non addetti ai lavori e/o operatori non autorizzati.

- Mancanza assoluta di una funzionalità di export, che lo rende del tutto inutile a fini di auditing a meno di non volersi affidare a improbabili (e scomodissimi) screenshot.

Permissions Analyzer è scaricabile a questo indirizzo.

Conclusioni

Per il momento è tutto: ci auguriamo che questa panoramica sulle condivisioni e sui permessi di Windows possa aver chiarito qualche dubbio, e che i software elencati possano essere utili ai tanti amministratori, titolari e responsabili privacy e/o sicurezza che, a pochi mesi dall'entrata in vigore del GDPR, stanno facendo il possibile per entrare (o rientrare) in possesso della governance degli accessi della propria infrastruttura.